El Ayuntamiento cierra el Registro y algunos funcionarios trabajan con sus ordenadores desde sus domicilios. Los responsables del ciberataque son los mismos piratas informáticos que trataron de chantajear al Ayuntamiento de Sevilla

El Ayuntamiento cierra el Registro y algunos funcionarios trabajan con sus ordenadores desde sus domicilios. Los responsables del ciberataque son los mismos piratas informáticos que trataron de chantajear al Ayuntamiento de Sevilla

La cadena francesa informó hace unas semanas de un «acceso ilícito» a los sistemas de su financiera, aunque aseguran que ya han resuelto el problema

Google has addressed the first Chrome zero-day vulnerability of the year that is actively being exploited in the wild.

Los recientes esfuerzos de búsqueda de amenazas de Trend Micro han descubierto una explotación activa de CVE-2023-36025, una vulnerabilidad en Microsoft Windows Defender SmartScreen

Juniper reporta una vulnerabilidad crítica que permite ejecución de código remoto en firewalls de la serie SRX y switches de la serie EX.

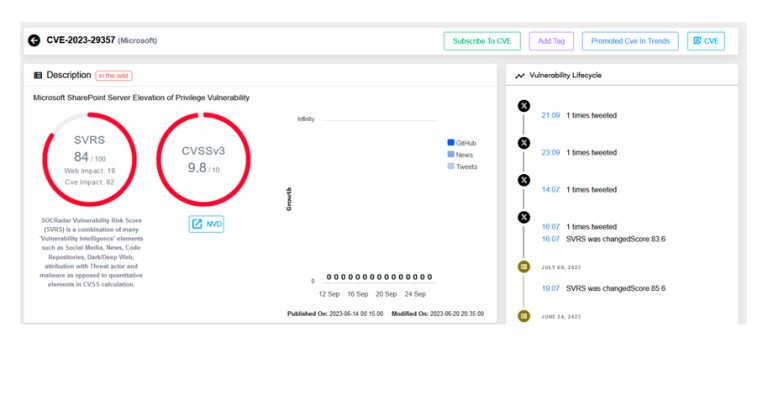

En junio de 2023, Microsoft lanzó un parche para una vulnerabilidad crítica de elevación de privilegios en SharePoint, identificada como CVE-2023-29357 (CVSS score: 9.8). Ahora se encuentra disponible un exploit.

La Agencia de Seguridad de Ciberseguridad y Infraestructura (CISA, por sus siglas en inglés) ha añadido seis fallas de seguridad al catálogo de Vulnerabilidades Exploited (KEV), citando evidencias de explotación activa.

En un descubrimiento reciente, los investigadores de seguridad Ulysses Saicha y Sean Murphy de Wordfence identificaron dos vulnerabilidades críticas en el ampliamente utilizado POST SMTP WordPress plugin.

En ningún otro momento de la historia España había tenido unas tasas tan altas de penetración digital como en los dos últimos años. El confinamiento y la pandemia obligaron a cambiar las fórmulas de comunicación y poner en marcha a toda prisa planes de digitalización y seguridad.

En los últimos años, las copias instantáneas (también llamadas snapshots, puntos de control o checkpoints) de las Máquinas Virtuales han ganado popularidad como alternativa a las copias de seguridad.

enemos a nuestra disposición muchas herramientas con las que poder mejorar la privacidad en la red y también acceder de forma remota a sistemas y equipos sin comprometer la seguridad. En este artículo vamos a hablar de qué significa VDI y en qué se diferencia de VPN.

Ya esta acabado y en funcionamiento un proyecto de migración a servidor cloud que hemos realizado para una gran empresa multinacional del sector del marketing y la comunicación, un reto muy especial por la cantidad y la sensible calidad de la información que debíamos trasladar de un antiguo servidor al nuevo servidor cloud.